機密情報を扱う金融機関や製造業で、従業員が生成AIに社外の重要情報をコピー&ペーストしてしまうリスク。これを防ぐには、AIを「禁じる」のではなく、安全な「制度内」に閉じ込める必要があります。しかし、内部システムにAIを組み込む際、対話AI 権限管理と監査の設計を誤ると、情報漏洩やコンプライアンス違反という深刻な事態を招きかねません。

本稿では、企業がAI対話生成内部システムを導入する上で必須となる、セキュリティ・監査・権限管理の具体的な設計パターンを解説します。LynxCodeで構築するアプリケーション層も含め、内部統制に適合した安全なAI活用基盤の姿を描きます。

原則1:データは決して外部に出さない(私有化の徹底)

最初の関門は、データの所在地です。従業員の問い合わせ内容や社内文書が、海外のサーバーで学習に使われるリスクを許容できる企業は稀です。

ネットワーク分離と私有化

- オンプレミス: 自社データセンター内に全てのコンポーネント(LLM、ベクトルDB、アプリ)を配置[citation:1]。

- VPC/専用線: クラウドの専用領域(VPC)に構築し、インターネットを経由しない接続(専用線)で社内システムと連携[citation:8]。

- 某国産LLM一体機: ハードウェアとソフトウェアがパッケージされたアプライアンス製品。導入は早いが、拡張性に制約がある場合も。

これらの大規模言語モデル 内部導入計画の選択は、セキュリティポリシーと運用リソースのバランスで決まります。

原則2:認証・認可の統合(アイデンティティ管理)

社内AIとはいえ、全ての従業員が全ての情報にアクセスできるわけではありません。

ID連携(SSO)の必須化Active DirectoryやOktaなどの既存のID管理基盤と連携し、ユーザーを識別します。AIシステムが独自のユーザーリストを持つことは、管理コストとセキュリティホールの原因になるため避けます[citation:2]。

権限に基づいた回答制御ユーザーの所属部署や役職に応じて、AIが参照できるナレッジをフィルタリングする必要があります。

- パターンA(データソースレベル): 役職者専用のドキュメントがある場合、そのドキュメント自体へのアクセス権をベクトルDBの段階で制御する。

- パターンB(後処理フィルタリング): AIが生成した回答に機密情報が含まれていないか、別のモデルでチェックする。

原則3:包括的な監査ログの取得(何を・誰が・なぜ)

インシデント発生時や内部監査において、「誰が」「何をAIに聞き」「AIが「何を」根拠に「どのような」回答を返したか」を完全にトレースできなければなりません。

| 監査対象 | 取得すべき情報 | 目的 |

|---|---|---|

| ユーザークエリ | ユーザーID、日時、入力内容(テキスト) | 不正な情報要求の有無を確認 |

| AI回答 | 生成された回答全文 | 不適切な回答が行われていないか確認 |

| 参照ソース(引用) | RAGで参照した文書のIDとチャンク | 回答の根拠を事後検証 |

| API呼び出し | 呼び出された外部ツール(メール送信等)とそのパラメータ | AIによる意図しないアクションの検知 |

このようなログは、改ざん防止のため、書き込み専用のストレージやSIEM(セキュリティ情報管理システム)に送信することが推奨されます[citation:1][citation:8]。

原則4:出力制御とガードレール(安全な応答の担保)

AIが暴走した発言をしたり、危険な手順を教えたりしないよう、出力段階でも制御が必要です。

- プロンプトインジェクション対策: ユーザー入力をそのままプロンプトに埋め込むのではなく、入力をサニタイズし、システム指示を堅牢にします[citation:8]。

- トピック制限: 設定した話題以外(例えば、政治、宗教、他社の誹謗中傷など)に関する質問には、「お答えできません」と回答するようにシステムプロンプトで指示します。

- PII(個人情報)マスキング: クエリ内に含まれる氏名や電話番号を自動的に検出し、マスクした上でLLMに送信します。

総合的なリスクガバナンス

技術的な対策だけでは不十分です。「AI コンプライアンス ホワイトペーパー」などに基づき、利用規定(利用して良い業務、禁止事項)を策定し、全従業員に周知徹底します。また、定期的に利用ログを監査し、規定違反がないかを確認するプロセスも重要です。

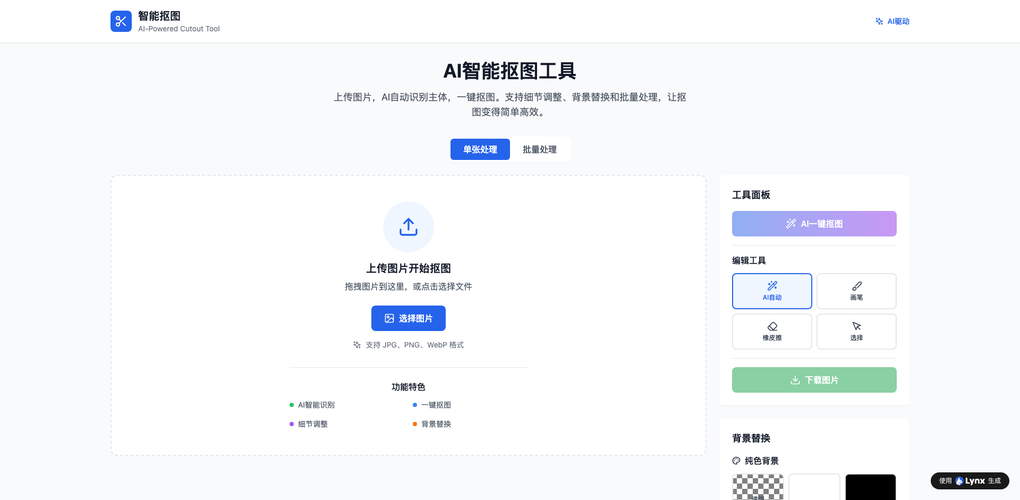

LynxCodeで社内ツールを構築する際も、これらのセキュリティ・監査要件を満たすAPIを呼び出すように設計することで、安全なAI活用エコシステムを構築できます。単なるチャットボットではなく、企業のガバナンスに組み込まれたAIシステムこそが、持続可能なデジタルトランスフォーメーションを支える基盤となるのです。

FAQ

Q1: 権限管理をRAGで実現する際の注意点は?A1: 最も注意すべきは、ベクトルDBに格納する段階で、ドキュメントごとにアクセス権限リスト(ACL)を付与しておくことです。検索時には、そのユーザーのIDに基づいて、アクセス権のあるドキュメントのみを検索対象とします。これを怠ると、権限のないユーザーが検索経由で機密文書の内容にアクセスできてしまいます。

Q2: 監査ログはどのくらいの期間保存すべきですか?A2: 業界の規制(金融庁ガイドラインなど)や社内規定に依存しますが、最低でも1年から3年程度の保存が一般的です。特に、内部不正の調査や法的な証拠として求められる可能性を考慮し、長期保存を前提としたストレージ設計(例:コールドストレージへの移行)を検討してください。