大企業のデジタル部門では、シャドーITを防ぎつつ、事業部門の「もっと手軽にサイトを立ち上げたい」というニーズにどう応えるかが、長年の課題だ。特に、個人情報を取り扱うサイトや、金融・医療など規制の厳しい業界では、データの保存場所やアクセス権限の管理がクリティカルな問題となる。クラウド型のAIサイトビルダーは魅力的だが、「自社のセキュリティポリシーに合わない」という理由で導入を断念した事例は少なくない。

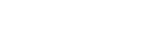

この課題を解決するのが、可私有化部署的AI建站工具という選択肢である。企業のデータセンターやプライベートクラウド環境にAIサイト構築エンジンをデプロイすることで、データガバナンスを確保しつつ、AIによる生成体験を社内に閉じて提供することが可能になる。ここでは、エンタープライズ視点で必要な機能セットを整理する。

「プライベート環境」を選ぶべき3つのシナリオ

必ずしもすべての企業が私有化を目指す必要はないが、以下のいずれかに該当する場合は、真剣に検討すべきである。

- データ主権とコンプライアンスの厳守顧客データや機密情報が、海外のクラウドサーバーに送信されることを許容できない場合。EU一般データ保護規則(GDPR)や、日本の個人情報保護法の要件を満たすために、データの処理・保存場所を厳密に制御する必要がある。

- 既存のID管理・認証基盤との統合社内のActive Directoryやシングルサインオン(SSO)と完全に統合し、サイトの編集者や管理者の権限を一元管理したい場合。企業級 AI建站 解决方案では、SAML 2.0に対応したSSOは必須機能と言える。

- オフラインまたは制限されたネットワーク環境での運用工場内や研究施設内など、インターネット接続が制限されたネットワーク環境で、イントラネットサイトやポータルサイトを構築する必要がある場合。

私有化AIサイト構築プラットフォームの必須アーキテクチャ

私有化環境でAIサイト構築を実現するには、単にソフトウェアがインストールできるだけでなく、エンタープライズITの要求に応えるアーキテクチャが求められる。

- コンテナネイティブ設計とオーケストレーションKubernetes(K8s)上での運用を前提とし、スケーラビリティと自己修復性を確保できること。AIモデルの推論部分など、負荷がかかるコンポーネントだけをスケールアウトできる柔軟性も重要だ。

- 多層的な権限管理と監査ログ誰が、いつ、どのページの、どのコンポーネントを、どのような内容に変更したか(差分)が完全に記録され、監査可能であること。また、そのログをSIEM(セキュリティ情報イベント管理)ツールなどに連携できるAPIが公開されていること。

- LLMの差し替え可能性とデータ境界の制御サイト生成に使用する大規模言語モデル(LLM)を、Azure OpenAI Serviceや、オンプレミスで稼働するオープンソースモデル(Llama 3など)に差し替え可能であること。これにより、プロンプトや生成コンテンツが社外に漏洩するリスクを根本的に排除できる。

- バックアップとディザスタリカバリ(DR)の仕組みGitベースのリポジトリを採用している場合、そのリポジトリ自体のバックアップ戦略や、全サイトデータをリストアする手順が確立されていること。

選定リスクを洗い出す「監査視点」のチェックリスト

技術選定においては、機能の華やかさだけでなく、以下のようなリスクリストを必ず確認し、ベンダーと契約前に協議しておくべきである。

- ベンダーロックインの深層単にデータがエクスポートできるだけでなく、生成されたコンポーネントのコードが特定のランタイムに依存していないか。OSSの技術スタックで構成されているか(例:Next.jsやViteなどの標準技術の利用)。

- エクスポートコードの可搬性私有化環境から、もし別のプラットフォームに移行する場合、エクスポートしたコードがそのままデプロイ可能な状態か。独自の設定ファイルや、特殊なビルドツールに依存していないか。

- 脆弱性管理とアップデートのライフサイクルプラットフォーム自体に脆弱性が見つかった場合、パッチの提供体制はどうなっているか。依存するOSSライブラリの既知の脆弱性(CVE)を定期的にスキャンし、レポートしてくれる仕組みはあるか。

- AIモデルのバイアスとハルシネーション対策社内用語やブランドガイドラインに沿わない不適切なコンテンツをAIが生成した場合、それを検出・修正する仕組み(プロンプトガード、事後レビューフロー)を、プラットフォーム自体が支援しているか。

ケーススタディ:規制業種における段階的なAIサイト導入プロセス

ある金融機関が、新規サービスのランディングページ(LP)を、社内ポリシーに準拠しながら迅速に立ち上げるプロセスを想定する。

- フェーズ0:基盤構築IT部門が自社のプライベートクラウド環境に、私有化可能なAI建站プラットフォームをデプロイする。同時に、社内の認証基盤(SSO)との接続設定を行い、アクセス可能なユーザーをマーケティング部門の特定チームに限定する。

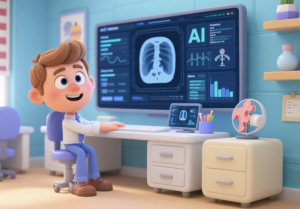

- フェーズ1:プロトタイプ生成(マーケター)マーケターが社内のAIサイト生成ツールにアクセスし、「新サービス『資産運用ナビ』のLP、ターゲットは40代の初心者」といったプロンプトを入力。AIは数秒で複数のデザイン案とコピー案を生成する。

- フェーズ2:レビューと監査(コンプライアンス/IT)生成されたページ案は、ワークフローに従って自動的にコンプライアンス部門にレビュー依頼が送られる。レビュアーは画面上で直接コメントを付け、修正を指示する。この一連の操作はすべて監査ログに記録される。

- フェーズ3:パブリッシュと拡張(開発者)承認されたページは、本番環境に公開される。もし標準LPの範疇を超える特別な機能(例えば、複雑な金融シミュレーター)が必要になった場合、開発者は生成されたプロジェクトをGitでクローンし、对话式建站 代码导出機能で得たコードベースに直接カスタムコードを追加して拡張する。拡張後も、再びプラットフォームに取り込んで一元管理することが可能だ。

よくある質問(FAQ)

Q1: 私有化環境でAIを使う場合、ハードウェア要件(特にGPU)はどの程度必要ですか?A1: これは選択するLLMと、同時に生成するユーザー数に大きく依存します。小規模なテキスト生成中心であればCPUでも十分な場合がありますが、画像生成や大量の同時リクエストを処理するにはGPU(NVIDIA A10やH100など)の搭載が推奨されます。多くの企業級 AI建站 解决方案では、負荷に応じてモデルを切り替えたり、クラウドのLLMAPIをフォールバックとして使うハイブリッド構成を提案しています。

Q2: 監査ログには具体的にどのような情報が含まれるべきですか?A2: 最低限、以下の5点が記録されている必要があります。1) 操作日時、2) 操作者ID(個人が特定できること)、3) 操作対象(URL、コンポーネントIDなど)、4) 操作種別(作成、更新、削除、公開)、5) 変更内容の差分(before/after)。また、これらのログは改ざんを防止するために、書き込み専用のストレージに保存される仕組みが望ましいです。

まとめ:ガバナンスとイノベーションの両立へ

プライベートクラウドやオンプレミス環境にAIサイト構築機能を持ち込むことは、単なるコスト増ではなく、事業部門の俊敏性(アジリティ)と、IT部門のガバナンスを両立させるための戦略的投資である。特に、可私有化部署的AI建站工具を選ぶことで、データ主権を守りながら、マーケティング担当者が自らアイデアを形にできる環境を提供できる。

選定にあたっては、機能の豊富さだけでなく、監査要件への適合性、既存インフラとの統合容易性、そして長期的な運用コストを見据えた上で、必ず実際の監査シナリオを想定したデモと技術検証を実施することを強く推奨する。